主页 > 如何下载imtoken > VsphereMiner 是一种挖矿木马,以 VMware 虚拟机为目标

VsphereMiner 是一种挖矿木马,以 VMware 虚拟机为目标

更新日期:2022-02-21

1个

概述

VMware vSphere是VMware推出的一套虚拟化解决方案,可以非常方便地创建和管理虚拟机和虚拟设备。 近日,360安全大脑检测到一款针对VMware vSphere虚拟化平台的挖矿木马,并将其命名为VsphereMiner。 该挖矿木马入侵虚拟机后下载xmrig挖矿程序牟利,利用rootkit技术隐藏自身行为,利用SSH连接实现横向移动。

2个

技术分析

以样本1eaf3aa14facd17930588641e5513c43为例。 此示例是 VsphereMiner 的前置脚本。 其主要功能包括:下载其他挖矿木马模块、为VMware vSphere服务添加木马启动项、清除竞争对手、SSH横向移动等。

(1) 下载挖矿木马

该脚本将从 C&C 下载挖矿木马的剩余模块:

其中libp.so是用户态rootkit,通过/etc/ld.so.preload预加载。 主要功能是hook readdir和readdir64系统函数,隐藏包含关键字“crosbow”的进程信息。 即木马的javac和ann.jpg模块,下面分别介绍。

javac是一个自行编译的开源挖矿程序XMRig,版本6.15.2,实现挖矿功能:

config2.json和config3.json为xmrig挖矿配置文件,包含矿池、用户名、密码等信息:

ann.jpg 和xxx.sh 是两个恶意shell 脚本。 它们的作用是清理占用CPU超过40%的进程,清理竞争对手。

postgresql.py推测可能与PostgreSQL数据库的攻击过程有关,其主要功能是执行vshrederrun可执行文件和postgres.sh恶意脚本。 从上面可以看出,vshrederrun是挖矿木马本地保存的javac模块,postgres.sh是木马本地保存的xxx.sh脚本。

(2) 给VMware添加木马启动项

脚本进行一系列环境准备后,包括设置SELinux为permissive模式,使用ulimit命令设置最大进程数为50000,设置vm.nr_hugepages大内存页优化内存性能后,会尝试修改VMware vSphere本地服务文件,添加挖矿木马恶意启动项:

值得注意的是,通过对比早期版本的前脚本330426474f22394649ffd699fe096337可以发现,图中是木马作者的一个错误:挖矿木马的javac和ann.jpg模块下载旧版本本地路径分别为/usr/bin/evactrim和/usr/lib/evactrim,新版本更新为/usr/bin/crosbow和/usr/lib/crosbow,但增加了ExecStart恶意启动仍然使用的项目是旧版本中的文件路径。

如图,vsphereui.service文件被篡改,添加了恶意的ExecStart启动项“/usr/bin/evactrim --config=/usr/bin/config.json”,即带参数的xmrig矿机运行命令; vsphere.service文件被篡改,添加“/bin/sh /usr/lib/evactrim”恶意ExecStart启动项,即vsphere启动时自动执行木马ann.jpg恶意脚本过程开始。

(三)竞争对手的淘汰

木马清理kinsing、dbused、sysupdate等知名木马家族,通过杀进程、删文件,以及占用CPU 40%以上的进程,为自己独占的设备资源挖矿腾出空间:

(4) SSH横向移动

从/.ssh/config、.bash_history、/.ssh/known_hosts等文件中搜索保存的SSH凭证,建立SSH连接后,从C&C下载前置脚本cow.jpg并执行etc挖矿,最终实现前置脚本的横向传输:

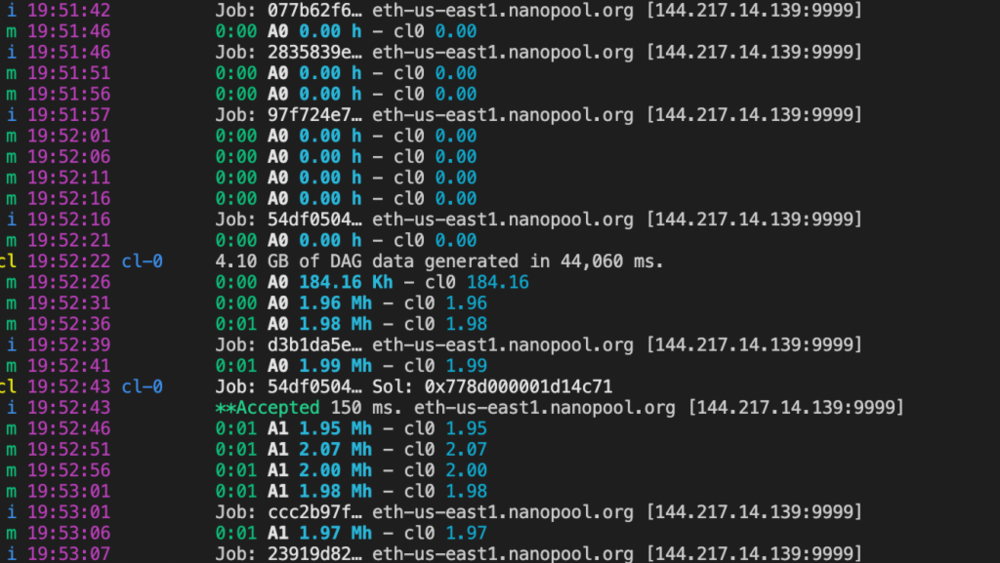

截至目前,VsphereMiner挖矿木马的算力和收益如下图所示:

3个

总结

随着数字经济的不断发展,产业数字化转型驱动企业“上云、数据赋能智能”,作为云计算基础设施核心的虚拟化技术也得到快速发展。 作为虚拟化市场的领导者etc挖矿,VMware 在许多基础架构行业拥有客户。 尽管Linux系统和虚拟化环境一直被认为具有很高的安全性,但近年来在利益驱使下,相关攻击事件仍时有发生。 事实上,从2021年开始,越来越多的勒索团伙开始发布vSphere虚拟化平台的加密软件,包括臭名昭著的DarkSide、RansomExx、REvil、HelloKitty、BlackMatter等众多新老勒索者。 病毒家族。

VsphereMiner是第一个针对VMware虚拟机平台的挖矿木马。 攻击过程相对简单。 所有恶意模块均由固定的 C&C 服务器传送。 挖矿行为也是采用xmrig矿机+config.json默认配置文件+公共矿池通用做法。 在攻击目标的选择上,很少针对其他竞品未涉足的VMware vSphere虚拟化平台,对企业/组织的业务生产造成严重威胁。

从去年多款勒索病毒选择VMware vSphere作为新的攻击目标的趋势来看,预计未来针对虚拟化平台的挖矿事件可能会增加。

4个

国际奥委会:

网址:

[xx]/奶牛.jpg

[xx]/hoo7.jpg

[xx]/libp.so

[xx]/javac

[xx]/config2.json

[xx]/config3.json

[xx]/安.jpg

[xx]/postgresql.py

[xx]/xxx.sh

MD5:

MD5文件名类型说明

1eaf3aa14facd17930588641e5513c43

奶牛.jpg

壳

预恶意脚本

330426474f22394649ffd699fe096337

hoo7.jpg

壳

预恶意脚本(旧版本)

b1bb432add366d2170ed1c83fb6cfdaa

libp.so

小精灵

rootkit

00188edae2d6dae3dcd23e790da01f60

javac

小精灵

xmrig

95be2401eb52d5b5b4a1588246d71746

配置2.json

JSON

xmrig配置文件

0e1f3dd908aa33b786e641d25474fa8c

配置3.json

JSON

xmrig配置文件

c4c13f2b630bf3587468b00e5e058dfc

安.jpg

壳

恶意脚本

88181b2a6fa0098cc49d701aae298318

postgresql.py

Python

恶意py

358094a872c0cc5fc7304c07dcb4050a

xxx.sh

壳

恶意脚本

矿池:

gulf.moneroocean.stream:443

钱包地址:

87ftP3g5Aa8BVWvfi4NQpSiSw4qYNvQm1CpUK2YpGxBoTwUA2S2GUE1NsiKUGP9pBrB6RDrKWTLKz11bXK5fsGhBSNMsUx9s

5个

产品端解决方案

![今日最新比特币新闻新闻 [关于今日比特币新闻]](http://www.cf10.cn/wp-content/uploads/2022/11/d4fa6b456d5c5ce1211b3252dac2780.jpg 820w, http://www.cf10.cn/wp-content/uploads/2022/11/d4fa6b456d5c5ce1211b3252dac2780-300x44.jpg 300w, http://www.cf10.cn/wp-content/uploads/2022/11/d4fa6b456d5c5ce1211b3252dac2780-768x112.jpg 768w)